OFPPT

ROYAUME DU MAROC

Support de formation

Concepteur : M TAIS Adil de l’ISTA Taza

Office de la Formation Professionnelle et de la Promotion du Travail

DIRE

CTION RECHERCHE ET INGENIERIE DE FORMATION

SECTEUR TERTIAIRE & NTIC

A

A

S

S

S

S

U

U

R

R

A

A

N

N

C

C

E

E

D

D

E

E

L

L

A

A

S

S

E

E

C

C

U

U

R

R

I

I

T

T

E

E

E

E

T

T

D

D

E

E

L

L

’

’

I

I

N

N

T

T

E

E

G

G

R

R

I

I

T

T

E

E

D

D

U

U

S

S

Y

Y

S

S

T

T

E

E

M

M

E

E

I

I

N

N

F

F

O

O

R

R

M

M

A

A

T

T

I

I

Q

Q

U

U

E

E

Module :

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

1/59

Assurance de la sécurité et de l’intégrité du système informatique

1. Intro à la sécurité informatique _______________________________________ 3

2. Objectifs de la sécurité informatique _________________________________ 3

3. Classification des risques ______________________________________________ 3

4. Techniques de sécurisation d'un système ____________________________ 4

4.1 Contrôle d'accès TV : _______________________________________________ 5

4.2 Contrôle d'accès dans les entreprises : ___________________________ 5

4.3 Contrôle d'accès aux systèmes informatiques : __________________ 5

4.4 Identification des personnes : _____________________________________ 5

4.5 Surveillance du réseau _____________________________________________ 6

4.5.1 Packet sniffer _____________________________________________________________________6

4.5.2 Système de détection d'intrusion __________________________________________________6

4.6 Sécurité applicative : _______________________________________________ 7

4.6.1 Séparation des privilèges__________________________________________________________7

4.6.2 Audit de sécurité __________________________________________________________________7

4.6.3 Rétro-ingénierie ___________________________________________________________________7

4.6.4 Rétro-ingénierie et logiciel_________________________________________________________7

4.7 Pare-feu : ___________________________________________________________ 8

4.7.1 Introduction à la notion de firewall ________________________________________________8

4.7.2 Qu'est-ce qu'un pare-feu ? ________________________________________________________8

4.7.3 Fonctionnement d'un système pare-feu____________________________________________9

4.7.4 La Zone DeMilitarized (DMZ) ______________________________________________________9

4.7.5 Implémentations connues :________________________________________________________9

4.7.6 Architecture simple_______________________________________________________________10

4.7.7 Architectures complexes__________________________________________________________11

4.7.8 Architecture DMZ trois tiers ______________________________________________________13

4.8 VLAN _______________________________________________________________ 13

4.8.1 Définition ________________________________________________________________________13

4.8.2 Applications : ____________________________________________________________________14

4.9 Sécuriser un réseau Wi-Fi_________________________________________ 16

4.10 Antivirus ___________________________________________________________ 19

4.10.1 Qu’est ce-qu’un virus ?_________________________________________________________20

4.10.2 Principaux antivirus : __________________________________________________________23

4.11 Spam _______________________________________________________________ 24

4.12 Cibles du pourriel : ________________________________________________ 25

4.12.1 Par courrier électronique : _____________________________________________________25

4.12.2 Par des fenêtres pop-up de Windows. __________________________________________25

4.12.3 Par systèmes vocaux : _________________________________________________________25

4.12.4 Spamdexing - Référencement abusif ___________________________________________25

4.13 Lutte contre le pollupostage ______________________________________ 26

4.13.1 Lutte technique ________________________________________________________________26

4.13.2 Modération ____________________________________________________________________27

4.14 Logiciel espion _____________________________________________________ 27

4.14.1 Étymologie ____________________________________________________________________27

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

2/59

4.14.2 Fonctionnement________________________________________________________________27

4.14.3 Où trouve-t-on des logiciels espions ? __________________________________________27

4.14.4 Comment lutter contre les logiciels espions ?___________________________________28

4.14.5 Utiliser un anti-espiogiciel______________________________________________________28

4.15 Cheval de Troie (informatique) ___________________________________ 28

4.15.1 Exemples de chevaux de Troie _________________________________________________29

4.16 L'usurpation d'identité: le phishing ______________________________ 29

4.17 Cryptographie______________________________________________________ 29

4.17.1 Vocabulaire ____________________________________________________________________29

4.17.2 Algorithmes et protocoles ______________________________________________________30

4.17.3 Fonctions de hachage (exemple avec la signature électronique) ________________31

4.18 Access Control List: _______________________________________________ 32

4.18.1 Pourquoi les ACL?______________________________________________________________33

4.18.2 Utilisation______________________________________________________________________33

4.18.3 Les ACL chez les autres systèmes ______________________________________________33

4.18.4 ACL en réseau _________________________________________________________________33

4.19 Stéganographie ____________________________________________________ 33

4.20 Les certificats numériques ________________________________________ 34

4.20.1 Familles _______________________________________________________________________34

4.20.2 Nature et composition _________________________________________________________34

4.20.3 Gestion ________________________________________________________________________34

4.20.4 Modes de création _____________________________________________________________35

4.20.5 Scénario de fin de vie __________________________________________________________35

4.21 Infrastructure à clés publiques ___________________________________ 36

4.21.1 Rôle d'une infrastructure de gestion des clés ___________________________________36

4.21.2 Composants de l'infrastructure de gestion des clés _____________________________36

5 Politique de sécurité de l'information ________________________________ 36

5.1 Qu'est ce qu'une politique de sécurité de l'information? _______ 36

5.2 Light Information Security Policy: _______________________________ 37

5.3 Politique de sécurité renforcée (Reinforced Information Security

Policy) : __________________________________________________________________ 39

6 Guide de survie :_______________________________________________________ 42

6.1 Quelques conseils : ________________________________________________ 42

6.2 Les audits sécurité et les tests de disponibilité _________________ 42

7 Éléments de sécurité sous Windows XP______________________________ 43

7.1 Nouveautés en matière de sécurité ______________________________ 43

7.2 Protéger votre ordinateur en ligne _______________________________ 44

7.2.1 Sécurité de votre ordinateur______________________________________________________44

7.2.2 Utilisation de certificats pour la confidentialité et la sécurité_______________________45

7.2.3 Présentation des cookies _________________________________________________________46

7.2.4 Utilisation des Dossiers Web______________________________________________________46

7.2.5 Partager votre ordinateur de façon plus sûre______________________________________47

7.2.6 Vue d'ensemble du partage des fichiers et des dossiers ___________________________50

8 Glossaire _______________________________________________________________ 56

9 Références :____________________________________________________________ 59

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

3/59

1. Intro à la sécurité informatique

Le terme « système d'information » désigne ici tout système dont le fonctionnement fait appel, d'une

façon ou d'une autre, à l'électricité et destiné à élaborer, traiter, stocker, acheminer ou présenter de

l'information.

De tels systèmes se prêtent à des intrusions de types diverses, susceptibles de modifier ou détruire

l'information, ou de la révéler à des tiers qui ne doivent pas en avoir connaissance. Ces intrusions

peuvent être simples. Utilisant des technologies et de méthodes très répandues, elles sont à la portée

de services spécialisés dans la recherche du renseignement comme à celle de particuliers à l'affût

d'informations pouvant servir leurs intérêts, entre autres les organisations criminelles, terroristes ou

susceptibles de compromettre l'ordre public.

La Sécurité des systèmes d’information (

SSI) est l’ensemble des moyens techniques,

organisationnels, juridiques et humains nécessaires pour conserver ou rétablir la disponibilité,

l'intégrité et la confidentialité des informations ou du système.

2. Objectifs de la sécurité informatique

La sécurité informatique vise généralement cinq principaux objectifs :

La confidentialité

La confidentialité consiste à rendre l'information inintelligible à d'autres personnes que les seuls

acteurs de la transaction.

L'intégrité

Vérifier l'intégrité des données consiste à déterminer si les données n'ont pas été altérées durant la

communication (de manière fortuite ou intentionnelle).

La disponibilité

L'objectif de la disponibilité est de garantir l'accès à un service ou à des ressources.

La non-répudiation

La non-répudiation de l'information est la garantie qu'aucun des correspondants ne pourra nier la

transaction.

L'authentification

L'authentification consiste à assurer l'identité d'un utilisateur, c'est-à-dire de garantir à chacun des

correspondants que son partenaire est bien celui qu'il croit être. Un contrôle d'accès peut permettre

(par exemple par le moyen d'un mot de passe qui devra être crypté) l'accès à des ressources

uniquement aux personnes autorisées.

3. Classification des risques

La sécurité informatique vise à se protéger contre les risques liés à l'informatique, pouvant être

fonction de plusieurs éléments :

• les menaces qui pèsent sur les actifs à protéger ;

• les vulnérabilités de ces actifs ;

• la sensibilité de ceux-ci, qui est la conjonction de différents facteurs :

o Disponibilité,

o Intégrité,

o Confidentialité,

o Imputabilité.

Si l'un des éléments est nul, le risque n'existe pas. C'est pourquoi, l'équation est généralement

représentée par : Risque = Menaces * Vulnérabilités * Sensibilité

Les principales menaces effectives auxquelles on peut être confronté sont :

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

4/59

• l'utilisateur : l'énorme majorité des problèmes liés à la sécurité d'un système d'information

est l'utilisateur (par insouciance ou malveillance)

• les programmes malveillants : un logiciel destiné à nuire ou à abuser des ressources du

système est installé (par mégarde ou par malveillance) sur le système, ouvrant la porte à des

intrusions ou modifiant les données

• l'intrusion : une personne parvient à accéder à des données ou à des programmes auxquels

elle n'est pas censée avoir accès

• un sinistre (vol, incendie, dégât des eaux) : une mauvaise manipulation ou une malveillance

entraînant une perte de matériel et/ou de données.

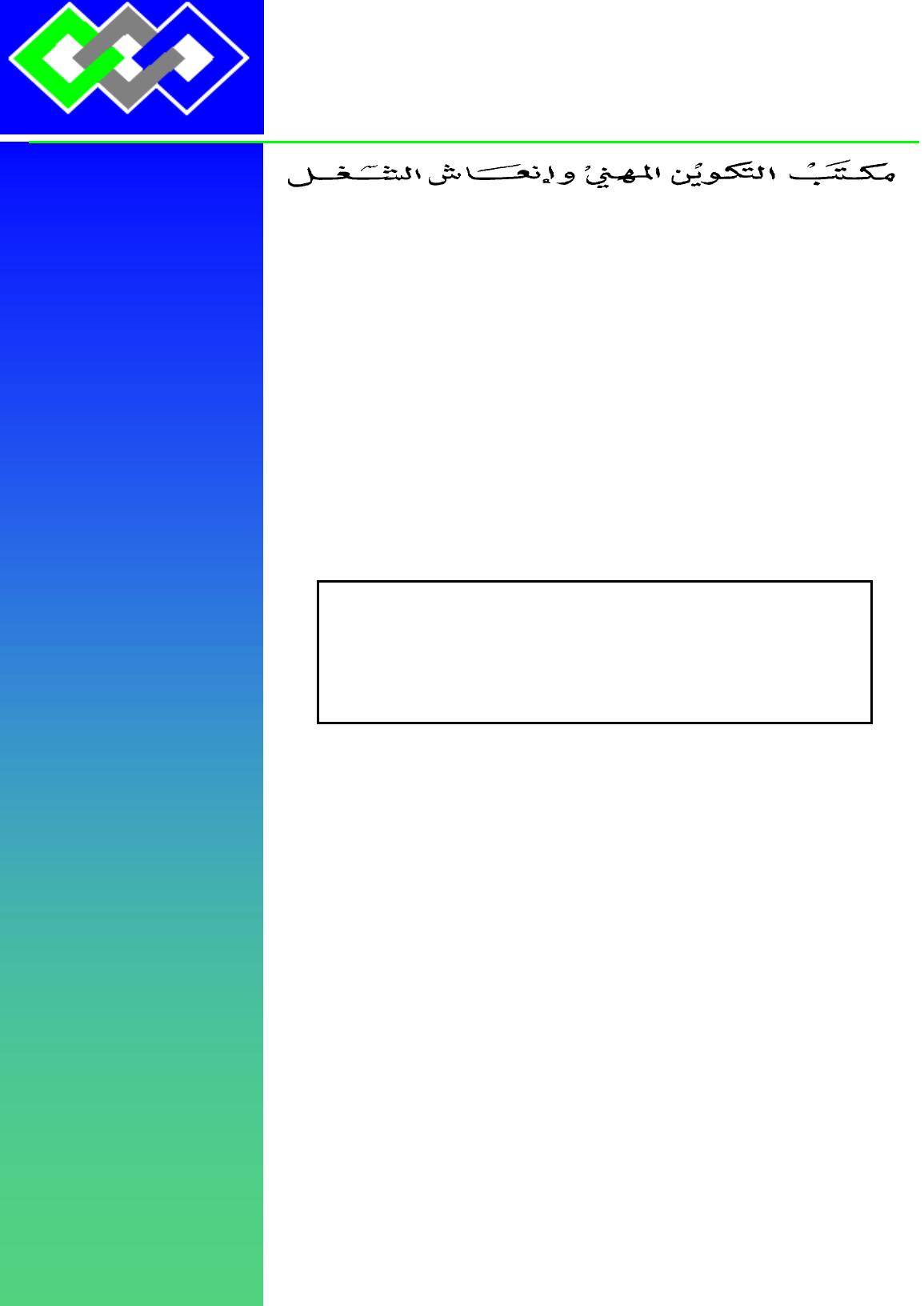

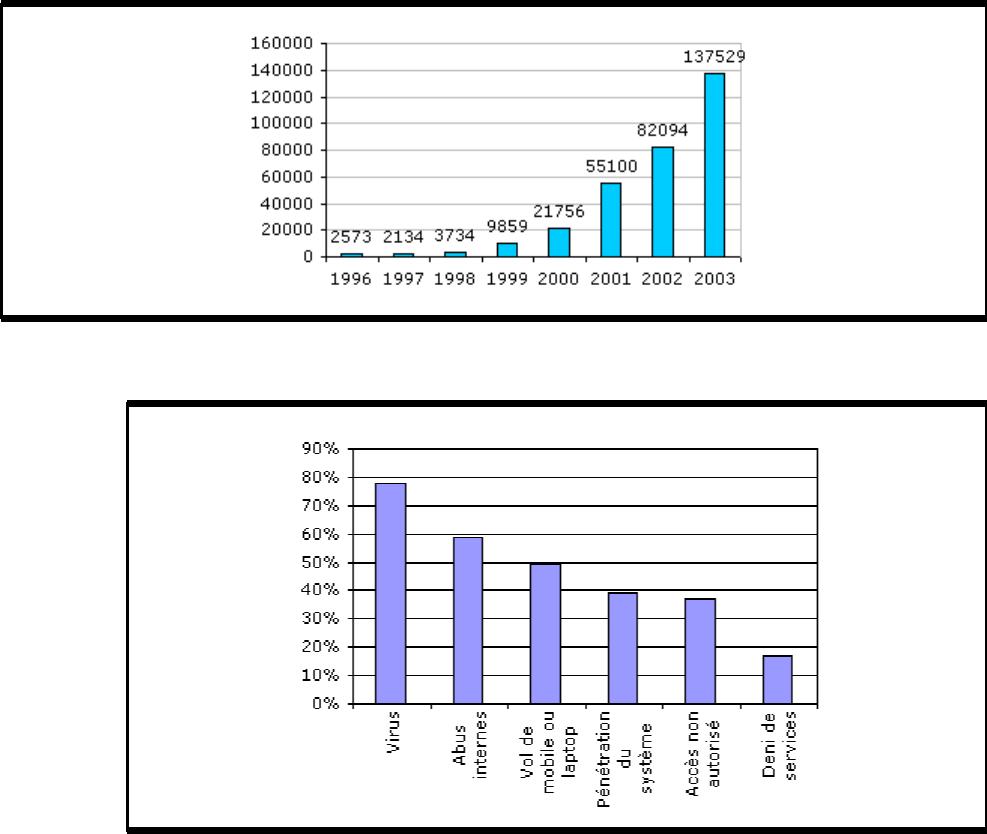

CSI/FBI 2004 Computer Crime and Security Survey Results (source:

http://www.gocsi.com/

4. Techniques de sécurisation d'un système

• Contrôle des accès aux systèmes informatiques

• Surveillance du réseau : supervision, sniffer, système de détection d'intrusion

• Sécurité applicative : séparation des privilèges, audit de code, rétro-ingénierie

• Emploi de technologies ad-hoc : pare-feu, antivirus, anti-spams, anti-spyware, anti-trojan

Voir aussi: Cryptographie, liste de contrôle d'accès, stéganographie, infrastructure à clés publiques

Nombre d’incidents connus liés à la sécurité informatique répertoriés par le CERT

(http://www.cert.org/)

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

5/59

4.1 Contrôle d'accès TV :

Contrôle d'accès, embarqué ou alors par module via l'

interface commune, pour la télévision par

satellite ou par émetteurs de télévision terrestre, TNT (Télévision Numérique Terrestre), en mode

crypté:

• Viaccess (TPS (Télévision par satellite), SSR, AB Sat, HRT, …

• Mediaguard (groupe Canal Plus, AB SAT ,Cyfra)

• Irdeto (Nova)

• Videoguard (Sky italia)

• …

4.2 Contrôle d'accès dans les entreprises :

A différencier nettement le contrôle d'accès à certaines parties « sensibles » d'un bâtiment au

contrôle de présence des employés dans l'entreprise.

Le contrôle d'accès grâce à la biométrie commence à se développer.

4.3 Contrôle d'accès aux systèmes informatiques :

Définition :

Le contrôle d'accès à des ressources informatiques est généralement étudié suivant la règle AAA

(Authentication Authorization Accounting):

4.4 Identification des personnes :

La biométrie est couramment utilisée, seule ou associée à l'anthropométrie, afin d'identifier des

personnes sur la base de caractéristiques physiques individuelles.

Technologies :

Les systèmes de contrôle biométrique peuvent analyser des caractéristiques morphologiques ou

comportementales.

> Analyse morphologique

• les empreintes digitales ;

• les empreintes palmaires (forme de la main) ;

• la rétine ;

• l'iris ;

• le visage .

> Analyse comportementale

• la dynamique de signature ;

• la dynamique de la frappe au clavier.

> Analyse comportementale & morphologique

• la voix.

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

6/59

4.5 Surveillance du réseau

4.5.1 Packet sniffer

Les packet sniffers (littéralement « renifleurs de paquets », aussi connus sous le nom de renifleurs

ou sniffeurs) sont des logiciels qui peuvent récupérer les données transitant par le biais d'un réseau

local. Ils permettent une consultation aisée des données non-chiffrées et peuvent ainsi servir à

intercepter des mots de passes qui transitent en clair ou toute autre information non-chiffrée, à

résoudre des problèmes réseaux en visualisant ce qui passe à travers l'interface réseau, ou à effectuer

de la rétro-ingénierie réseau à des buts d'interopérabilité, de sécurité ou de résolution de problème.

4.5.2 Système de détection d'intrusion

Un système de détection d'intrusion (ou IDS : Intrusion Detection System) est un mécanisme

destiné à repérer des activités anormales ou suspectes sur la cible analysée (un réseau ou un hôte). Il

permet ainsi d'avoir une action de prévention sur les risques d'intrusion.

Les deux familles de systèmes de détection d'intrusion

Il existe deux grandes familles distinctes d’IDS :

• Les N-IDS (Network Based Intrusion Detection System), qui surveillent l'état de la sécurité

au niveau du réseau.

• Les H-IDS (HostBased Intrusion Detection System), qui surveillent l'état de la sécurité au

niveau des hôtes.

Ce qui distingue fondamentalement ces deux types d’IDS, c'est leur mode de fonctionnement :

• Le premier mode s'appuie sur des bibliothèques de signatures (approche par scénario). La

démarche d'analyse est similaire à celle des antivirus quand ceux-ci s'appuient sur des

signatures d'attaques. Ainsi, l'IDS est efficace s'il connaît l'attaque, mais inefficace dans le

cas contraire. Les outils commerciaux ou libres ont évolué pour proposer une

personnalisation de la signature afin de faire face à des attaques dont on ne connaît qu'une

partie des éléments. Les outils à base de signatures requièrent des mises à jour très régulières.

• Le second mode de fonctionnement des IDS s'appuie sur une analyse comportementale. Un

H-IDS se comporte comme un démon ou un service standard sur un système hôte qui détecte

une activité suspecte en s’appuyant sur une norme. Si les activités s’éloignent de la norme,

une alerte est générée. Au préalable, l’IDS doit alors apprendre le comportement du réseau

pour établir la norme. L'analyse porte sur l'usage du réseau (protocoles, volumétrie, horaires

d'activité, congestion et erreurs), l'activité d'une machine (nombre et listes de processus et

d'utilisateurs, et ressources consommées) et l'activité d'un utilisateur (horaires et durée des

connexions, commandes utilisées, messages envoyés, programmes activés, etc.). Ces outils

s'appuient essentiellement sur des calculs statistiques.

Chacun de ces deux types d´IDS s´adresse à des besoins spécifiques. Les H-IDS sont

particulièrement efficaces pour déterminer si un hôte est contaminé et les N-IDS permettent de

surveiller l’ensemble d’un réseau contrairement à un H-IDS qui est restreint à un hôte.

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

7/59

4.5.2.1 Liste des IDS connus :

IDS réseau (N-IDS)

• Snort , Bro

IDS système (H-IDS)

• AIDE [1] , FCheck [2] , Integrit [3] , Nabou [4] ,…

4.6 Sécurité applicative :

4.6.1 Séparation des privilèges

En informatique, la séparation des privilèges est basée sur le principe que chaque fonctionnalité lors

de son exécution ne possède que les privilèges nécessaires et n’a accès qu’aux éléments nécessaires à

son exécution.

4.6.2 Audit de sécurité

Notion d'audit

Un audit de sécurité (en anglais security audit) consiste à s'appuyer sur un tiers de confiance

(généralement une société spécialisée en sécurité informatique) afin de valider les moyens de

protection mis en oeuvre, au regard de la politique de sécurité.

L'objectif de l'audit est ainsi de vérifier que chaque règle de la politique de sécurité est correctement

appliquée et que l'ensemble des dispositions prises forme un tout cohérent.

4.6.3 Rétro-ingénierie

La rétro-ingénierie (traduction littérale de l'anglais Reverse engineering), également appelée rétro-

conception, est l'activité qui consiste à étudier un objet pour en déterminer le fonctionnement.

L'objectif peut être par exemple de créer un objet différent avec des fonctionnalités identiques à

l'objet de départ sans contrefaire de brevet. Ou encore de modifier le comportement d'un objet dont

on ne connaît pas explicitement le fonctionnement.

4.6.4

4.6.44.6.4

4.6.4

Rétro

RétroRétro

Rétro-

--

-ingénierie et logiciel

ingénierie et logicielingénierie et logiciel

ingénierie et logiciel

La rétro-ingénierie s'applique aussi au logiciel. Ceci peut être réalisé en utilisant des outils d'analyse

comme le décompilateur. Les méthodes employées sont similaires à celle du débogage.

La rétro-ingénierie de fichiers binaires exécutables destinés à la plate-forme Java peuvent se réaliser

avec le programme ArgoUML.

Le projet Samba est un exemple typique de rétro-ingénierie. L'équipe a dû déterminer le

fonctionnement du partage de ressources en réseau du système d'exploitation Microsoft Windows

sans avoir accès aux spécifications techniques officielles. Ils ont donc dû les déterminer puis les

traduire sous forme d'un programme informatique. Il en va de même pour le système de fichier

NTFS.

La rétro-ingénierie logicielle fut popularisée avec le détournement des protections anticopie des jeux

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

8/59

vidéo. Cette activité est appelée cracking.

4.7 Pare-feu :

Le FireWall ou Mur pare feu (Matériel ou logiciel anti-intrusion)

• Introduction à la notion firewall

• Qu'est-ce qu'un pare-feu ?

• Fonctionnement d'un système pare-feu

• La Zone DeMilitarized (DMZ)

4.7.1 Introduction à la notion de firewall

Chaque ordinateur connecté sur Internet (ou sur n'importe quel réseau) est susceptible d'être victime

d'intrusion pouvant compromettre l'intégrité du système ou des données. Les pirates informatiques

s'introduisent dans les systèmes en recherchant des failles de sécurités dans les protocoles, les

systèmes d'exploitations et les applications. Ils scrutent les réseaux dans l'espoir de trouver un

ordinateur mal protégé dans le quel, ils pourront s'introduire pour voler les données ou déposer des

virus. Cette menace est encore plus importante si l'ordinateur est connectée en permanence à

Internet.

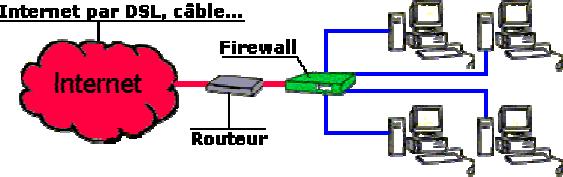

Il est donc nécessaire, pour les entreprises, les établissements publics et les particuliers connectées à

Internet avec une connexion de type réseau local, câble ou modem ADSL, de se protéger des

intrusions en installant un système pare-feu.

4.7.2 Qu'est-ce qu'un pare-feu ?

Un pare-feu (firewall en anglais), est un système matériel ou logiciel, positionné a l'entrée de votre

réseaux. Ses objectifs, le filtrage des services Internet auxquels les utilisateurs peuvent accéder et la

protection des réseaux contre les intrusions extérieures.

Le pare-feu est en réalité un système permettant de bloquer ou filtrer les ports TCP ou UDP, c'est-à-

dire en interdire l'accès aux personnes provenant de l'extérieur. De nombreux ports (un port est un

numéro associé à un service ou une application réseau) peuvent être bloqués. Toutefois certains

ports étant nécessaires, comme par exemple les ports du courrier électronique (POP 110 & SMTP

25), les administrateurs réseau bloquent tout ce qui ne sont pas indispensables. Un des ports les plus

critiques est le port 23 car il correspond à l'utilitaire Telnet qui permet d'émuler un accès par

terminal sur une machine distante de manière à pouvoir exécuter des commandes à distance... Ce

dispositif de blocage et de filtrage n'empêche pas les utilisateurs internes (derrière le firewall)

d'utiliser ces ports

Module : Assurance de la sécurité et de l’intégrité du système informatique -Concepteur : M. TAIS -

9/59

4.7.3 Fonctionnement d'un système pare-feu

Un système pare-feu fonctionne sur le principe du filtrage de paquets, c'est un système analysant

les en-têtes des paquets IP (appelés datagrammes) échangés entre deux équipements informatiques.

En effet les ordinateurs d'un réseau relié à Internet sont identifiés par une adresse appelée, adresse

IP. Ainsi, lorsqu'un ordinateur de l'extérieur se connecte à un ordinateur du réseau local ou le

contraire, les paquets de données passant par le firewall sont analysés. L'adresse IP de la machine

émettrice, L'adresse IP de la machine réceptrice, Le type de paquet (TCP, UDP, ...) Le numéro de

port. De cette manière, le système pare-feu est capable d'analyser des datagrammes et d'effectuer un

filtrage des communications.

Un système pare-feu contient des règles prédéfinies permettant

• Soit permettre uniquement les communications et les transmissions ayant été explicitement

autorisées (Tout ce qui n'est pas explicitement autorisé est interdit).

• Soit empêcher les échanges qui ont été explicitement interdits, le choix du filtrage dépend de

la stratégie de sécurité que l'on souhaite mettre en œuvre.

4.7.4 La Zone DeMilitarized (DMZ)

Certains équipements informatiques du réseau interne ont besoin d'être accessible de l'extérieur (ex:

serveur web, un serveur de messagerie, FTP ...) il est souvent nécessaire de créer une zone de libre

échange vers un réseau annexe, accessible par le réseau interne et externe, sans compromettre la

sécurité du réseau que l'on veut protéger. On parle ainsi de zone démilitarisée (DéMilitarized Zone)

pour désigner cette zone isolée hébergeant des applications ou les données mises à disposition du

public. Si cette zone protégée se limite à l'ordinateur sur lequel le firewall est installé on parle de

firewall personnel.

4.7.5 Implémentations connues :

Versions libres

• Linux Netfilter/Iptables, pare-feu libre des noyaux Linux 2.4 et 2.6.

• Linux Ipchains, pare-feu libre du noyau Linux 2.2.

• Packet Filter ou PF, pare-feu libre de OpenBSD.

• IPFilter ou IPF, pare-feu libre de BSD et Solaris 10.

• Ipfirewall ou IPFW, pare-feu libre de FreeBSD.

Distribution Linux

• Smoothwall *, distribution linux packageant Netfilter et d'autres outils de sécurité pour

transformer un PC en pare-feu dédié et complet.

• IPCop *, distribution linux packageant Netfilter et d'autres outils de sécurité pour transformer

un PC en pare-feu dédié et complet.

Versions commerciales

• (fr) Cisco IOS, boîtier routeur avec des fonctions de pare-feu commercialisé par Cisco

Systems.

• (fr) Cisco PIX, boîtier pare-feu commercialisé par Cisco Systems.

• (fr) IPS Firewall NetASQ Appliance UTM NETASQ